Compliance als Waffe

🔍 Was beobachte ich?

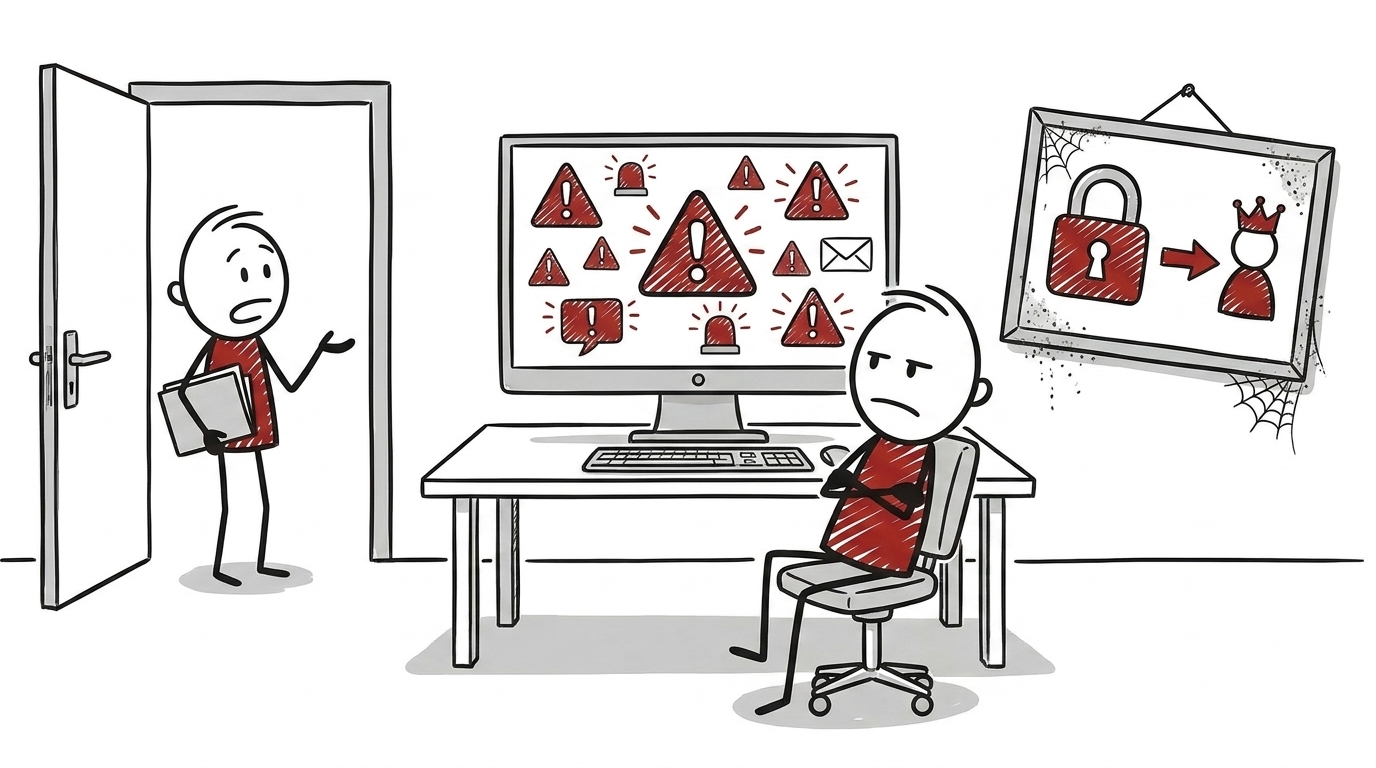

Manche Admins behandeln Security als Fremdkörper, obwohl sie für ihre Systeme operativ verantwortlich sind. Eine Spielart: Passivität – keine Patches, keine Härtung, keine Initiative. Die andere: das ISMS soll detaillierte Umsetzungsvorgaben liefern, die Admins folgen wörtlich, das System knirscht, der Beweis steht – diese Security-Leute verstehen nichts.

🎯 Was soll eigentlich erreicht werden?

ISO 27001 Annex A.5.4 fordert: Beschäftigte sollen Informationssicherheit aktiv anwenden, nicht abnicken. Operative Sicherheit liegt bei denen, die das System betreiben; das ISMS gibt Rahmen, keine Bedienungsanleitung.

⚠️ Warum funktioniert das nicht?

Wer Verantwortung gegen Anweisung tauscht, bekommt nie die passende. Niemand kennt ein System besser als die Person, die es betreibt – jede Spec ohne diesen Kontext geht vorhersagbar schief. Wörtliche Befolgung ist dann keine Sorgfalt, sondern Sabotage in Bürokratie-Verkleidung. Dahinter steht erlernte Hilflosigkeit oder offene Feindseligkeit; beides ist mit operativer Sicherheitsverantwortung unvereinbar.

💡 Was funktioniert besser?

Das ISMS setzt Schutzziele, der Systembetrieb übersetzt sie in Umsetzung – und trägt das Ergebnis. Diese Trennung muss das Management explizit absichern, sonst frisst sie sich auf. Wer operative Verantwortung trägt, schreibt seine eigene Spec.

📚🔍

- Ross Haleliuk: Learned helplessness is hurting the security industry https://ventureinsecurity.net/p/learned-helplessness-is-hurting-the

- ISO 27001:2022 Annex A 5.4 – Management Responsibilities (ISMS.online) https://www.isms.online/iso-27001/annex-a-2022/5-4-management-responsibilities-2022/

- Malicious Compliance (Wikipedia) https://en.wikipedia.org/wiki/Malicious_compliance