Gespeichert heute, entschlüsselt morgen

📌 Die beruhigende Überzeugung

Quantencomputer, die heutige Verschlüsselung brechen können, sind noch Jahre entfernt. Diese Aussage stimmt wahrscheinlich – aber sie führt zur falschen Schlussfolgerung. Viele Sicherheitsverantwortliche verschieben das Thema auf morgen, weil die Bedrohung noch nicht wirksam ist. Dabei haben sie die Frage falsch gestellt: Nicht „Wann können Quantencomputer entschlüsseln?" ist entscheidend, sondern „Wann haben die Angreifer begonnen zu sammeln?"

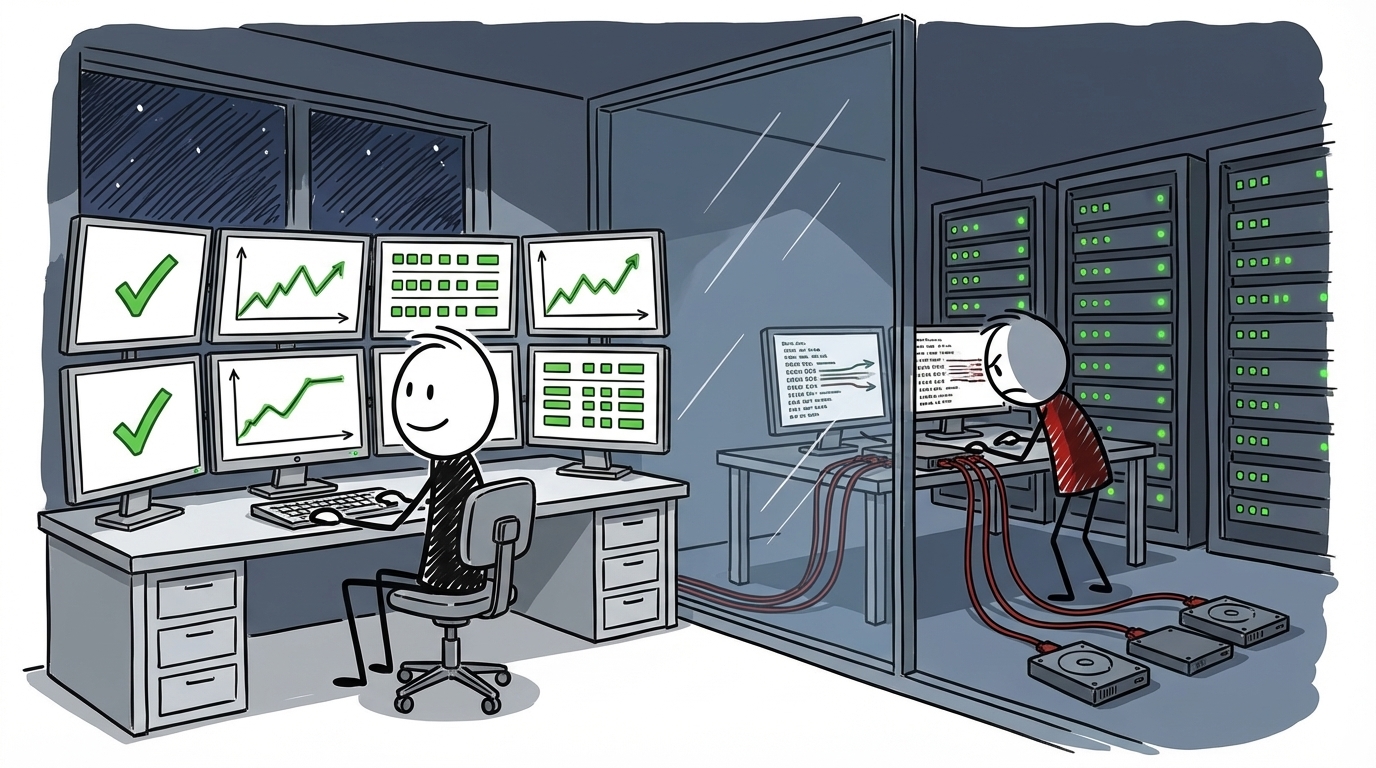

⚡ Was heute bereits geschieht

NSA, CISA, das UK National Cyber Security Centre und die ENISA warnen übereinstimmend: Staatliche Angreifer sammeln bereits heute verschlüsselte Kommunikation – systematisch, in Masse, ohne sofortige Verwertungsabsicht. Die Strategie trägt einen Namen: „Harvest now, decrypt later". Abfangen jetzt, entschlüsseln, sobald Quantencomputer es erlauben. Kein beschädigtes System, kein Alarm, keine Spur. Der Einbruch hinterlässt nichts – weil er kein Einbruch im klassischen Sinn ist.

🔗 Wer betroffen ist – heute

Besonders exponiert sind Organisationen mit langen Vertraulichkeitsfristen: Gesundheitsversorgung, Finanzinstitute, Energieversorger, Behörden. DSGVO, branchenspezifische Compliance-Anforderungen und interne Aufbewahrungsregeln schreiben Datenhaltung über Jahre oder Jahrzehnte vor. Was heute als sicher verschlüsselt gilt und rechtlich aufbewahrt werden muss, wird morgen entschlüsselbar sein. Die Angreifer kalkulieren das ein. Die meisten Betroffenen noch nicht.

🎯 Was das verändert

Im August 2024 veröffentlichte das NIST die ersten finalisierten Post-Quanten-Standards: FIPS 203, 204 und 205. Die Algorithmen existieren, die Standards sind gesetzt. Was fehlt, ist die Krypto-Inventur (COM): Welche Systeme nutzen welche Algorithmen? Welche Daten haben eine Lebensdauer, die den Quantenhorizont übersteigt? Wer diese Fragen nicht kennt, hat das Problem nicht in der Zukunft – er hat es jetzt.

Quellen

- NIST: First 3 Finalized Post-Quantum Cryptography Standards (August 2024) https://www.nist.gov/news-events/news/2024/08/nist-releases-first-3-finalized-post-quantum-encryption-standards

- CISA/NSA/NIST: Quantum-Readiness – Migration to Post-Quantum Cryptography https://www.cisa.gov/quantum

- Wikipedia: Harvest now, decrypt later https://en.wikipedia.org/wiki/Harvest_now,_decrypt_later

- Palo Alto Networks: Harvest Now, Decrypt Later – Explained https://www.paloaltonetworks.com/cyberpedia/harvest-now-decrypt-later-hndl

- CycloneDX - Authoritative Guide to CBOM: https://cyclonedx.org/guides/OWASP_CycloneDX-Authoritative-Guide-to-CBOM-en.pdf