Der Festungs-Irrtum

🔍 Was beobachte ich?

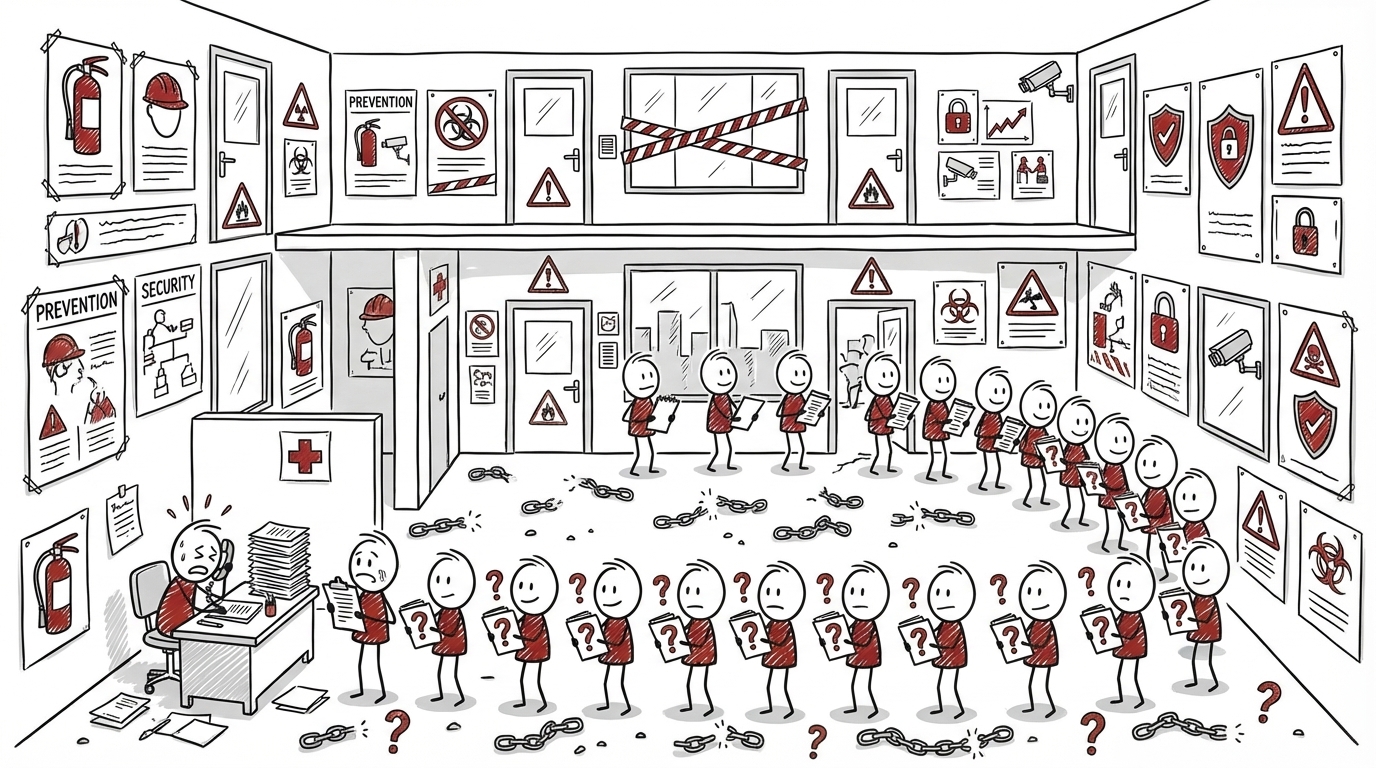

Sicherheitsbudgets fließen mehrheitlich in Prävention: Firewalls, EDR, Zugangskontrollen. Wer fragt, was passiert, wenn ein Angreifer trotzdem durchkommt, bekommt oft keine klare Antwort – manchmal gar keine.

🎯 Was soll eigentlich erreicht werden?

Angriffe verhindern, Daten schützen, Schäden abwenden. Ein legitimes Ziel – aber als alleinige Strategie zu eng gedacht.

⚠️ Warum funktioniert das nicht?

Angreifende müssen nur einmal erfolgreich sein. Wer alles in die Mauern investiert, hat nichts für den Moment, in dem sie fallen. Ransomware-Gruppen wählen gezielt Organisationen ohne Wiederherstellungsfähigkeit: Ausfall erzeugt Druck, Druck erzeugt Zahlung. WEF 2026: 17 % der Organisationen berichten über unzureichende Resilienz.

💡 Was funktioniert besser?

Resilienz gleichwertig neben Prävention: Erkennen, Reagieren, Wiederherstellen, Anpassen. NIST SP 800-160 nennt das Cyber Resiliency Engineering. Assume Breach ist kein Eingeständnis von Schwäche, sondern Realitätssinn.

📚🔍

- WEF Global Cybersecurity Outlook 2026 https://www.weforum.org/publications/global-cybersecurity-outlook-2026/

- WEF: From Cybersecurity to Cyber Resilience https://www.weforum.org/stories/2026/02/from-cyber-security-to-cyber-resilience/

- NIST SP 800-160 Vol. 2 Rev. 1: Developing Cyber-Resilient Systems https://csrc.nist.gov/pubs/sp/800/160/v2/r1/final

- CISA Zero Trust Maturity Model https://www.cisa.gov/zero-trust-maturity-model

- ENISA Threat Landscape 2025 https://www.enisa.europa.eu/publications/enisa-threat-landscape-2025