Die Lieferkette als blinder Fleck

🤝 Das starke Argument

Lieferantensicherheit ist Sache des Lieferanten. Er hat die Expertise, die Systeme, die Prozesse. Er unterzeichnet den Vertrag, er haftet. Was geht mich an, was hinter seiner Firewall passiert?

⚖️ Was daran stimmt

Die vertragliche Haftung ist real. Und wer mit einem seriösen Dienstleister arbeitet, bekommt tatsächlich Expertise, die intern nicht vorhanden wäre. Das Argument ist nicht falsch.

🔍 Wo es brüchig wird

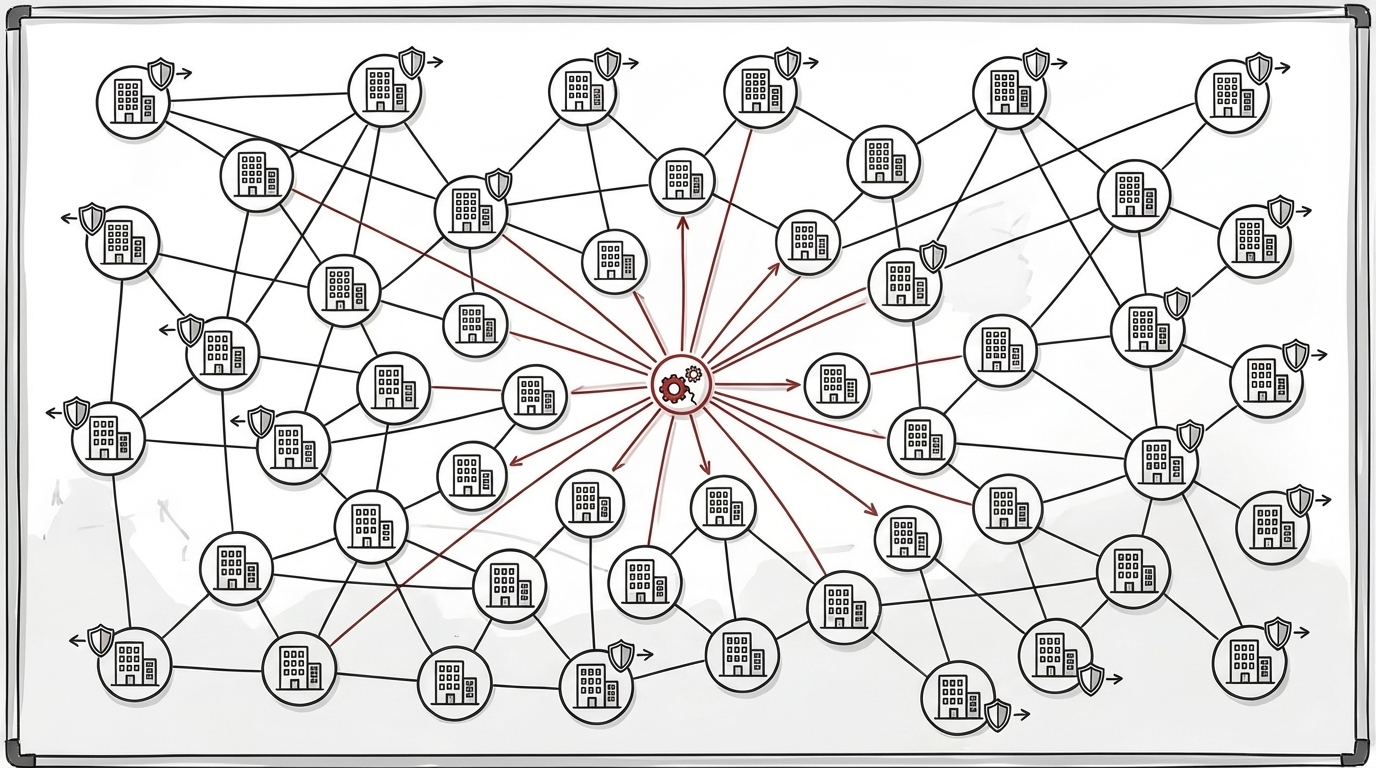

SolarWinds 2020: Angreifende kompromittierten den Build-Server des Herstellers. 18.000 Organisationen installierten daraufhin freiwillig ein manipuliertes Update – signiert, legitim, vertrauenswürdig. XZ Utils 2024: Monatelang arbeiteten sich Angreifende in das Vertrauen einer Open-Source-Community vor, um eine Hintertür in eine systemkritische Bibliothek einzuschleusen. In beiden Fällen war das Ziel nicht der Lieferant. Es war die Organisation dahinter.

Das gilt auch ohne Angreifende. OVH, März 2021: Ein Feuer zerstörte ein Rechenzentrum vollständig – 3,6 Millionen Websites offline, Daten unwiederbringlich verloren. AWS US-EAST-1, Oktober 2025: Ein einzelner DNS-Fehler legte DynamoDB lahm – 15 Stunden: Slack, Netflix, Coinbase und Amazon Prime Video selbst betroffen. Niemand hat angegriffen. Die Abhängigkeit genügte. Wer keinen Fallback hat, trägt das Verfügbarkeitsrisiko des Hyperscalers mit.

Direkten Einfluss auf Unterlieferanten hat kaum jemand. Was bleibt: Weitergabeklauseln, die äquivalente Anforderungen verbindlich machen, und die Prüfung, ob ein ISO-27001-Zertifikat die Beschaffungsprozesse tatsächlich im Scope hat. Wer Zugriff auf kritische Systeme hat, braucht ein anderes Schutzniveau als ein Büromateriallieferant. Nicht jeder Lieferant ist ein Risiko – aber jeder braucht eine Einstufung.

💡 Die unbequeme Schlussfolgerung

NIS2 gilt nicht automatisch für Lieferanten – die Anforderungen müssen verhandelt werden. Was ich für kritische Lieferanten mindestens für sinnvoll halte: anerkannte Zertifizierung, Meldepflicht bei Sicherheitsvorfällen, und für Softwarelieferanten SBOM-Anforderungen.

Das Auditrecht steht oft im Vertrag und endet in der Praxis mit aufbereiteten Präsentationen – manchmal begleitet von Keksen. Aussagekräftiger sind aktuelle Penetrationstestergebnisse, lückenlose Prüfberichte und dokumentierte Incident-Response-Übungen. Hyperscaler handeln keine Auditrechte aus – was sie stattdessen liefern, SOC-2-Typ-II-Berichte und ISO-Zertifikate mit vollständigen Prüfunterlagen, ist oft belastbarer. Entscheidend ist, ob diese Nachweise bewertet werden oder ungelesen in der Compliance-Ablage verschwinden.

Wer nur auf den Vertrag vertraut, hat einen Vertrag. Aber keine Kontrolle.

📚🔍

- BSI: NIS-2 Lieferkette https://www.bsi.bund.de/DE/Themen/Regulierte-Wirtschaft/NIS-2-regulierte-Unternehmen/NIS-2-Infopakete/NIS-2-Lieferkette/NIS-2-Lieferkette_node.html

- secjur: NIS2-konforme Vertragsgestaltung Lieferkette (Meldepflichten, Auditrechte, Haftung) https://www.secjur.com/blog/nis2-konforme-vertragsgestaltung-lieferkette

- lawcode.eu: NIS2-Umsetzungsgesetz – Lieferketten und IT-Sicherheit (§ 30 NIS2UmsuCG) https://www.lawcode.eu/blog/nis2-lieferketten-und-it-sicherheit/

- OpenKRITIS: Lieferantensicherheit in KRITIS und NIS2 (risikobasierte Klassifizierung) https://www.openkritis.de/massnahmen/lieferanten_supply-chain_sicherheit-kritis-nis2.html

- ENISA Threat Landscape for Supply Chain Attacks https://www.enisa.europa.eu/publications/threat-landscape-for-supply-chain-attacks

- Sonatype State of the Software Supply Chain 2024 https://www.sonatype.com/state-of-the-software-supply-chain/2024/10-year-look

- OVH-Brand Straßburg 2021 (cloudcomputing-insider) https://www.cloudcomputing-insider.de/was-man-aus-dem-rechenzentrumsbrand-bei-ovh-lernen-sollte-a-1013655/

- AWS US-EAST-1 Outage Oktober 2025 (ThousandEyes) https://www.thousandeyes.com/blog/aws-outage-analysis-october-20-2025